ศูนย์ประสานการรักษาความมั่นคงปลอดภัยระบบคอมพิวเตอร์แห่งชาติ (ThaiCERT) แจ้งเตือนหน่วยงานที่ใช้ระบบ Apache HTTP Server (ระบบให้บริการเว็บไซต์) และ Apache MINA (ระบบช่วยรับส่งข้อมูลในแอปพลิเคชัน)

เนื่องจากมีการตรวจพบช่องโหว่ด้านความปลอดภัย ซึ่งเปิดโอกาสให้ผู้ไม่หวังดีสามารถเจาะเข้าสู่ระบบเพื่อหยุดการทำงานหรือขโมยข้อมูลสำคัญได้ ส่งผลให้เซิร์ฟเวอร์ที่ยังไม่ได้ปรับปรุงมีความเสี่ยงสูงที่จะถูกโจมตีในทันที[1]

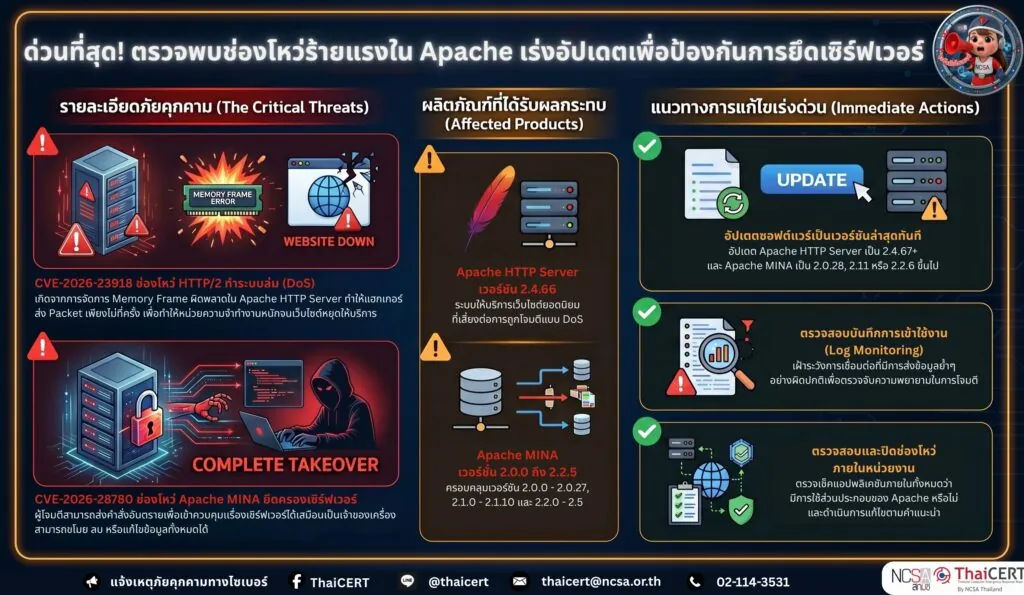

1. รายละเอียดภัยคุกคาม

1.1 CVE-2026-23918 (CVSS v3.1: 8.8 ) พบในระบบการรับส่งข้อมูลแบบ HTTP/2 ของ Apache ผู้โจมตีสามารถส่งคำสั่งที่ผิดปกติเข้ามาเพียงไม่กี่ครั้ง เพื่อทำให้หน่วยความจำทำงานหนักจนเว็บไซต์ล่ม (Denial of Service)

ช่องโหว่นี้เกิดจากการจัดการ “Memory Frame” ที่ผิดพลาด ทำให้แฮกเกอร์สามารถยิง Packet พิเศษเพื่อขัดขวางการให้บริการได้ในวงกว้าง [2]

1.2 CVE-2026-28780 (CVSS v3.1: 9.8 ) พบในระบบ Apache MINA ผู้โจมตีสามารถส่งคำสั่งอันตรายเข้ามาหลอกให้ระบบประมวลผล ทำให้ผู้โจมตีสามารถเข้าควบคุมเครื่องเซิร์ฟเวอร์ได้เสมือนเป็นเจ้าของเครื่อง เพื่อขโมย ลบ หรือแก้ไขข้อมูลทั้งหมดของหน่วยงาน [3]

2. ผลิตภัณฑ์ที่ได้รับผลกระทบ [4]

– Apache HTTP Server: เวอร์ชัน 2.4.66

– Apache MINA: เวอร์ชัน 2.0.0 ถึง 2.0.27, 2.1.0 ถึง 2.1.10 และ 2.2.0 ถึง 2.2.5

3. แนวทางการแก้ไขและปฏิบัติ [5]

3.1 อัปเดตซอฟต์แวร์ทันที ปรับปรุง Apache HTTP Server ให้เป็นเวอร์ชัน 2.4.67 ขึ้นไป และปรับปรุง Apache MINA ให้เป็นเวอร์ชัน 2.0.28, 2.1.11 หรือ 2.2.6

3.2 ตรวจดูบันทึกการเข้าใช้งานว่ามีการเชื่อมต่อที่พยายามส่งข้อมูลซ้ำ ๆ อย่างผิดปกติหรือไม่

3.3 ตรวจสอบระบบเว็บไซต์และแอปพลิเคชันภายในหน่วยงานว่ามีการใช้ส่วนประกอบของ Apache หรือไม่ และปิดช่องโหว่ตามคำแนะนำ

4. มาตรการลดความเสี่ยงเร่งด่วน

4.1 ตั้งค่า Firewall ให้เข้าถึงหน้าบริหารจัดการได้เฉพาะจากภายในหน่วยงาน (Trusted IP) เท่านั้น

4.2 หากยังไม่อัปเดต ให้เพิ่มความเข้มงวดในการตรวจจับพฤติกรรมการอัปโหลดไฟล์หรือการส่งข้อมูลที่ผิดปกติในระบบเครือข่าย

แหล่งอ้างอิง