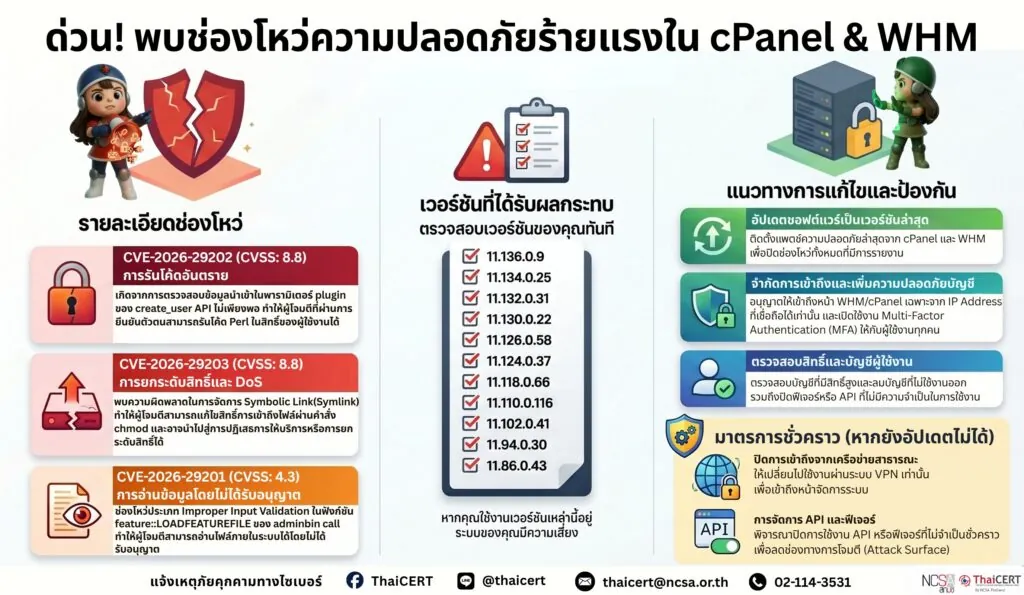

ศูนย์ประสานการรักษาความมั่นคงปลอดภัยระบบคอมพิวเตอร์แห่งชาติ (ThaiCERT) ได้ติดตามสถานการณ์ข่าวสารภัยคุกคามทางไซเบอร์ พบบริษัท cPanel ออกอัปเดตด้านความปลอดภัยเพื่อแก้ไขช่องโหว่ในผลิตภัณฑ์ cPanel และ Web Host Manager (WHM) ซึ่งอาจถูกใช้เพื่อยกระดับสิทธิ์ (Privilege Escalation), รันโค้ดโดยไม่ได้รับอนุญาต (Code Execution) และการปฏิเสธการให้บริการ (Denial-of-Service: DoS)[1]

1. รายละเอียดช่องโหว่

บริษัท cPanel ออกอัปเดตด้านความปลอดภัยเพื่อแก้ไขช่องโหว่ในผลิตภัณฑ์ cPanel และ Web Host Manager (WHM) โดยมีรายละเอียดช่องโหว่สำคัญดังนี้

1.1 CVE-2026-29202 (CVSS v3.1: 8.8 ) เป็นช่องโหว่ในพารามิเตอร์ plugin ของ create_user API เกิดจากการตรวจสอบข้อมูลนำเข้าไม่เพียงพอ อาจทำให้ผู้โจมตีที่ผ่านการยืนยันตัวตนสามารถรันโค้ด Perl บนระบบในสิทธิ์ของผู้ใช้งานได้ [2]

1.2 CVE-2026-29203 (CVSS v3.1: 8.8 ) เป็นช่องโหว่เกี่ยวกับการจัดการ Symbolic Link (Symlink) ที่ไม่ปลอดภัย ทำให้ผู้โจมตีสามารถแก้ไขสิทธิ์การเข้าถึงไฟล์ ผ่านคำสั่ง chmod และอาจนำไปสู่การปฏิเสธการให้บริการ (DoS) หรือการยกระดับสิทธิ์ได้ [3]

1.3 CVE-2026-29201 (CVSS v3.1: 4.3 ) เป็นช่องโหว่ประเภท Improper Input Validation ในฟังก์ชัน feature::LOADFEATUREFILE ของ adminbin call ซึ่งทำให้ผู้โจมตีสามารถอ่านไฟล์ภายในระบบได้โดยไม่ได้รับอนุญาต [4]

2. เวอร์ชันที่ได้รับผลกระทบ

• 11.136.0.9

• 11.134.0.25

• 11.132.0.31

• 11.130.0.22

• 11.126.0.58

• 11.124.0.37

• 11.118.0.66

• 11.110.0.116

• 11.102.0.41

• 11.94.0.30

• 11.86.0.43

3. แนวทางการแก้ไข

3.1 อัปเดต cPanel และ WHM เป็นเวอร์ชันล่าสุดทันที

3.2 ตรวจสอบบัญชีผู้ใช้งานและสิทธิ์การเข้าถึงภายในระบบ

3.3 จำกัดการเข้าถึง WHM และ cPanel เฉพาะ IP ที่ได้รับอนุญาต

3.4 เปิดใช้งาน Multi-Factor Authentication (MFA)

4. มาตรการชั่วคราว (กรณียังไม่สามารถอัปเดตได้ทันที)

4.1 จำกัดการเข้าถึงหน้า WHM และ cPanel เฉพาะ IP Address ที่เชื่อถือได้

4.2 ปิดการเข้าถึงจากเครือข่ายสาธารณะ หรือใช้งานผ่าน VPN เท่านั้น

4.3 เปิดใช้งาน Multi-Factor Authentication (MFA) สำหรับผู้ดูแลระบบและผู้ใช้งานทั้งหมด

4.4 ตรวจสอบและลบบัญชีที่ไม่ใช้งาน หรือบัญชีที่มีสิทธิ์สูงโดยไม่จำเป็น

4.5 ปิดการใช้งาน API หรือฟีเจอร์ที่ไม่จำเป็น

แหล่งงอ้างอิง