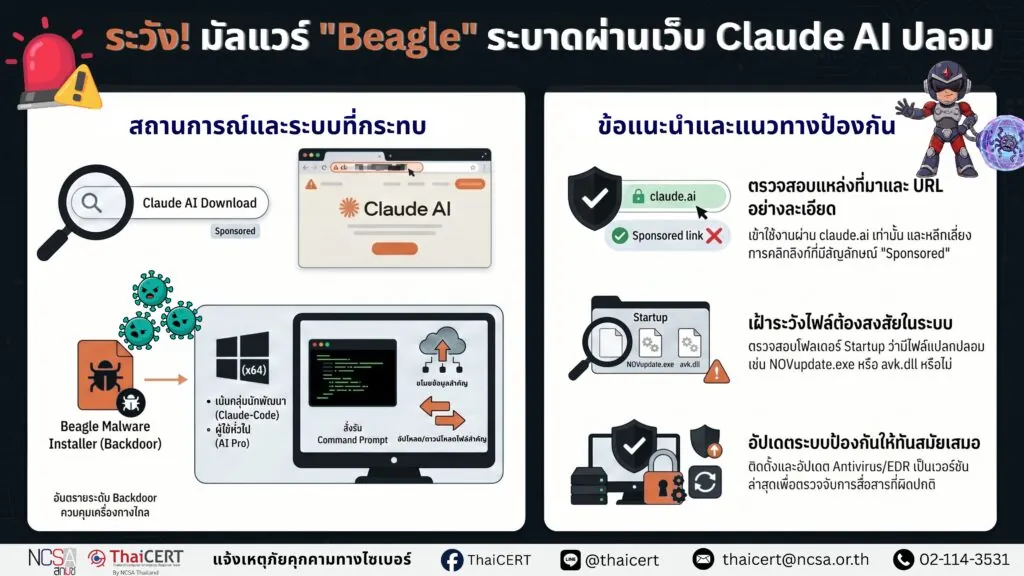

ศูนย์ประสานการรักษาความมั่นคงปลอดภัยระบบคอมพิวเตอร์แห่งชาติ (ThaiCERT) ได้ติดตามสถานการณ์ภัยคุกคามทางไซเบอร์พบมัลแวร์ชื่อ “Beagle” ซึ่งถูกตรวจพบและรายงานโดยบริษัทด้านความปลอดภัยไซเบอร์อย่าง Sophos และ Malwarebytes โดยมัลแวร์ชนิดนี้จัดอยู่ในประเภท Backdoor ที่มีความสามารถในการเปิดช่องทางให้ผู้ไม่หวังดีเข้าควบคุมเครื่องคอมพิวเตอร์ ผ่านการหลอกล่อด้วยหน้าเว็บไซต์ Claude AI ส่งผลกระทบต่อความปลอดภัยของผู้ใช้งานระบบ [1]

1. รายละเอียดลักษณะการทำงานของมัลแวร์ [2]

1.1 การสร้างช่องทางควบคุมผ่าน Backdoor มัลแวร์สามารถรับคำสั่งจากเซิร์ฟเวอร์ควบคุม (C2) เพื่อดำเนินการต่าง ๆ เช่น การรันคำสั่งผ่าน Command Prompt (cmd), การอัปโหลดและดาวน์โหลดไฟล์, การสร้างหรือลบไดเรกทอรี และการเปลี่ยนชื่อไฟล์

1.2 การหลบเลี่ยงการตรวจจับ โดยการใช้เครื่องมือ “DonutLoader” เพื่อใช้คำสั่งอันตรายลงในหน่วยความจำโดยตรง ทำให้โปรแกรมแอนตี้ไวรัสบางชนิดตรวจจับได้ยาก

1.3 การฝังตัวถาวรในระบบ มัลแวร์จะเพิ่มไฟล์อันตรายลงในโฟลเดอร์ Startup ของ Windows (เช่น NOVupdate.exe, avk.dll) เพื่อให้มัลแวร์เริ่มทำงานโดยอัตโนมัติทุกครั้งที่มีการเปิดเครื่อง

1.4 การสื่อสารข้อมูลแบบเข้ารหัส มีการใช้กุญแจเข้ารหัสลับ (AES Key) ที่ถูกกำหนดไว้ตายตัวเพื่อปกป้องการรับส่งข้อมูลระหว่างเครื่องเหยื่อและเซิร์ฟเวอร์ของผู้โจมตี

2. ระบบปฏิบัติการและกลุ่มเป้าหมายที่ได้รับผลกระทบ

2.1 ระบบปฏิบัติการ Microsoft Windows (x64) ทุกเวอร์ชัน

2.2 กลุ่มเป้าหมายหลัก นักพัฒนาซอฟต์แวร์ที่ใช้งาน Claude-Code และผู้ใช้งานทั่วไปที่ต้องการใช้บริการ Claude AI เวอร์ชัน Pro

3. รูปแบบการแพร่กระจายและการโจมตี

3.1 การปลอมแปลงเว็บไซต์ สร้างเว็บไซต์เลียนแบบ Claude AI โดยใช้สี แบบอักษร และหน้าตาใกล้เคียงกับของจริง เพื่อหลอกให้เหยื่อเชื่อว่าเป็นบริการ “Claude-Pro Relay”

3.2 การโฆษณาผ่าน Search Engine มีการซื้อโฆษณา เพื่อให้เว็บไซต์ปลอมปรากฏอยู่ในอันดับต้นๆ เมื่อมีการค้นหาคำที่เกี่ยวข้องกับ AI

3.3 ซอฟต์แวร์พ่วง ไฟล์ติดตั้งที่เหยื่อดาวน์โหลดมา (Claude-Pro-windows-x64.zip) จะทำงานตามปกติเหมือนโปรแกรม Claude ทั่วไปเพื่อไม่ให้เหยื่อสงสัย แต่จะมีการแอบรันกระบวนการติดตั้งมัลแวร์ PlugX และ Beagle อยู่ในเบื้องหลัง

3.4 เทคนิค DLL Sideloading ใช้ไฟล์อัปเดตที่มีการเซ็นรับรองถูกต้องของซอฟต์แวร์ความปลอดภัย มาเป็นตัวบังหน้าเพื่อโหลดไฟล์ avk.dll ที่เป็นอันตรายเข้าสู่ระบบ

4. แนวทางการป้องกัน

เพื่อลดความเสี่ยงและป้องกันการตกเป็นเหยื่อ ศูนย์ฯ ขอแนะนำแนวทางปฏิบัติดังนี้:

4.1 ดาวน์โหลดจากแหล่งที่เป็นทางการเท่านั้น ตรวจสอบให้แน่ใจว่าเข้าใช้งาน Claude AI ผ่านเว็บไซต์ claude.ai เท่านั้น

4.2 สังเกตชื่อโดเมนและ URL ตรวจสอบความถูกต้องของชื่อเว็บไซต์ก่อนคลิกดาวน์โหลดไฟล์เสมอ โดยเฉพาะเว็บไซต์ที่ลงท้ายด้วยชื่อที่น่าสงสัย หรือผิดปกติ

4.3 ระวังผลการค้นหาที่ได้รับการสนับสนุน (Ads) หลีกเลี่ยงการคลิกลิงก์ที่มีสัญลักษณ์ “Sponsored” หรือ “โฆษณา” ในหน้าแสดงผลการค้นหา

4.4 ตรวจสอบไฟล์ในระบบ สำหรับผู้ดูแลระบบ ควรทำการตรวจสอบเครื่องในเครือข่ายว่ามีการสร้างไฟล์ชื่อ NOVupdate.exe, NOVupdate.exe.dat หรือ avk.dll ในโฟลเดอร์ Startup หรือไม่

4.5 อัปเดตระบบป้องกัน ติดตั้งและอัปเดตโซลูชันด้านความปลอดภัย (EDR/Antivirus) ให้เป็นเวอร์ชันล่าสุด และหมั่นตรวจสอบ Log การเชื่อมต่อกับหมายเลข IP ที่ต้องสงสัย

[แหล่งอ้างอิง]