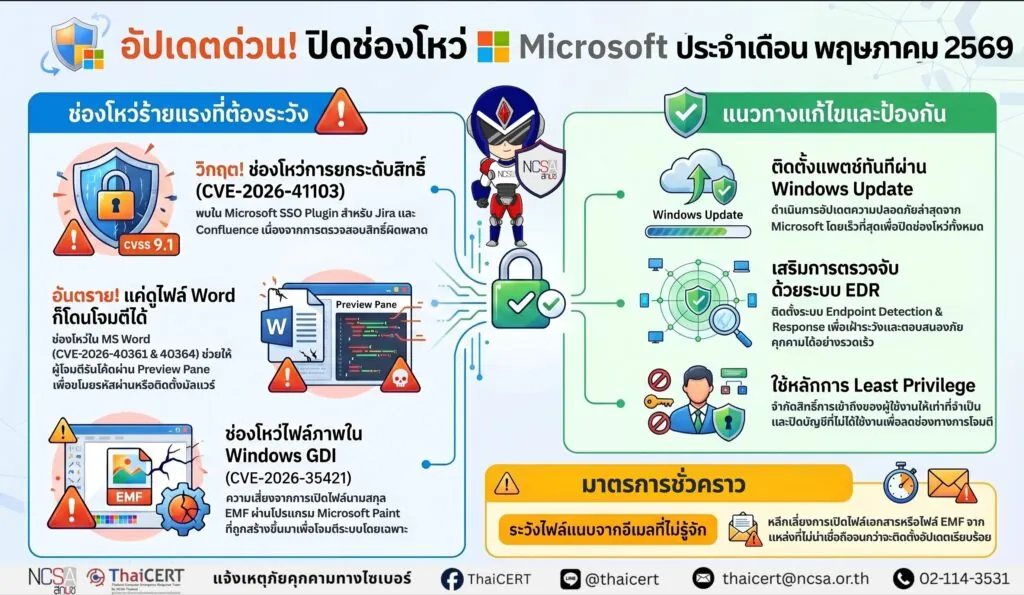

ศูนย์ประสานการรักษาความมั่นคงปลอดภัยระบบคอมพิวเตอร์แห่งชาติ (ThaiCERT) ได้ติดตามสถานการณ์ข่าวสารภัยคุกคามทางไซเบอร์ พบว่า Microsoft ได้ออกอัปเดตความปลอดภัยประจำเดือนพฤษภาคม 2569 เพื่อแก้ไขช่องโหว่หลายรายการในผลิตภัณฑ์ต่าง ๆ โดยมีช่องโหว่สำคัญหลายรายการที่อาจนำไปสู่การยกระดับสิทธิ์ การรันโค้ดจากระยะไกล และการกระทบต่อความมั่นคงปลอดภัยของระบบ หากยังไม่ได้ติดตั้งแพตช์ควรเร่งดำเนินการโดยเร็ว[1]

1. รายละเอียดของช่องโหว่ที่สำคัญ[2]

1.1 CVE-2026-41103 ( CVSS3.1: 9.1 ) ช่องโหว่ใน Microsoft SSO Plugin สำหรับ Jira และ Confluence ที่อาจนำไปสู่การยกระดับสิทธิ์ โดยมีสาเหตุจากการทำงานของอัลกอริทึมการตรวจสอบสิทธิ์ที่ไม่ถูกต้อง

1.2 CVE-2026-40361 ( CVSS3.1: 8.4 ) ช่องโหว่ประเภท Use-after-free ใน Microsoft Word ที่ช่วยให้ผู้โจมตีสามารถรันโค้ดบนเครื่องที่ได้รับผลกระทบได้ หากผู้ใช้เปิดไฟล์เอกสารอันตราย หรือในบางกรณีอาจถูกใช้ผ่านการแสดงตัวอย่างไฟล์ใน Preview Pane สามารถถูกโจมตีได้และอาจนำไปสู่การติดตั้งมัลแวร์ ขโมยรหัสผ่าน หรือขยายการโจมตีไปยังเครือข่ายอื่น

1.3 CVE-2026-40364 ( CVSS3.1: 8.4 ) เป็นช่องโหว่ประเภท Type confusion ใน Microsoft Word ซึ่งส่งผลให้ผู้โจมตีสามารถรันโค้ดได้ และถูกจัดอยู่ในกลุ่มช่องโหว่ที่มีแนวโน้มถูกใช้โจมตีสูง

1.4 CVE-2026-35421 ( CVSS3.1: 7.8 ) ช่องโหว่ Heap-based buffer overflow ใน Windows Graphics Device Interface (GDI) ซึ่งการใช้ประโยชน์จากช่องโหว่นี้ต้องอาศัยให้ผู้ใช้เปิดหรือประมวลผลไฟล์ Enhanced Metafile (EMF) ที่ถูกสร้างขึ้นเป็นพิเศษผ่าน Microsoft Paint

2. แนวทางการป้องกัน[3]

2.1 ดำเนินการติดตั้งแพตช์ความปลอดภัยของ Microsoft โดยเร็ว ผ่าน Windows Update[3]

2.2 ติดตั้งระบบ Endpoint Detection & Response (EDR) เพื่อช่วยตรวจจับและตอบสนองต่อภัยคุกคามได้อย่างรวดเร็ว

2.3 เฝ้าระวังพฤติกรรมผิดปกติ เช่น การเข้าถึงระบบโดยไม่ได้รับอนุญาต หรือการเปลี่ยนแปลงสิทธิ์ผู้ใช้งาน

2.4 ใช้หลักการ Least Privilege จำกัดสิทธิ์ผู้ใช้งานให้เท่าที่จำเป็น

3. มาตรการชั่วคราว (กรณียังไม่สามารถอัปเดตได้ทันที)

3.1 ระมัดระวังการเปิดไฟล์เอกสารจากแหล่งที่ไม่รู้จักหรือไม่น่าเชื่อถือ โดยเฉพาะไฟล์แนบที่ส่งมาทางอีเมล

3.2 หลีกเลี่ยงการเปิดหรือประมวลผลไฟล์ EMF ผ่าน Microsoft Paint จนกว่าจะติดตั้งอัปเดตเรียบร้อย

3.3 ควบคุมสิทธิ์ผู้ใช้งาน รวมถึงปิดใช้งานบัญชีที่ไม่ใช้งานหรือบัญชีที่ไม่จำเป็น เพื่อลดความเสี่ยงจากการถูกใช้โจมตีต่อเนื่อง

แหล่งอ้างอิง